Recientemente, el grupo de Seguridad Informática (COMSEC) del Departamento de Informática y Tecnología Eléctrica del Instituto Federal de Tecnología de Zúrich (ETH Zurich) logró un descubrimiento importante, revelando una nueva clase de vulnerabilidades de seguridad relacionadas con la predicción de cálculos de la CPU. Estas vulnerabilidades podrían proporcionar a los hackers vías para acceder sin autorización a la información de otros usuarios del procesador, representando una amenaza para la seguridad de los datos.

Kaveh Razavi, responsable de COMSEC, señaló que esta vulnerabilidad de seguridad afecta a todos los procesadores Intel, permitiendo a los hackers leer todo el contenido de la memoria caché del procesador y la memoria de trabajo (RAM) de otro usuario en la misma CPU. Dado que la CPU utiliza RAM y caché para almacenar temporalmente pasos de cálculo e información que podría necesitarse a continuación, esta vulnerabilidad socava fundamentalmente la seguridad de los datos, especialmente en entornos en la nube donde múltiples usuarios comparten los mismos recursos de hardware.

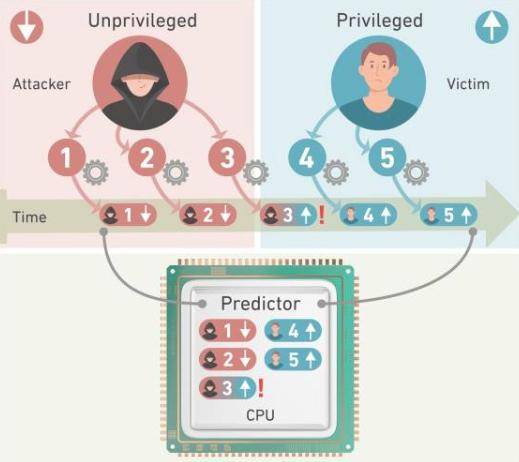

El miembro del equipo de investigación Sandro Lüthi explicó en detalle el principio de funcionamiento de la vulnerabilidad. Cuando el procesador cambia la predicción de cálculos entre dos usuarios con diferentes permisos, surge una condición de carrera en el predictor de ramas llamada BPRC, creando una brecha de nanosegundos en las verificaciones de permisos en solo unos pocos nanosegundos. Dado que los permisos individuales no se almacenan simultáneamente con los cálculos, los hackers pueden romper las barreras de protección integradas entre usuarios, lo que lleva a errores en la asignación de permisos y permite leer bytes de información. Lüthi indicó que, aunque la filtración de un solo byte parece insignificante, este ataque puede repetirse rápidamente, permitiendo leer todo el contenido de la memoria con el tiempo.

El descubrimiento de esta vulnerabilidad no es el primero en tecnologías de CPU especulativas. En 2017, Spectre y Meltdown fueron las primeras vulnerabilidades de este tipo que llegaron a los titulares de noticias, y desde entonces han surgido nuevas variantes. El ex estudiante de doctorado del equipo de Razavi, Johannes Wikner, descubrió una vulnerabilidad llamada Retbleed en 2022, utilizando rastros de instrucciones de ejecución especulativa en la caché de la CPU para acceder a la información de otros usuarios. El descubrimiento de esta nueva vulnerabilidad surge del trabajo de seguimiento en la investigación de la vulnerabilidad Retbleed.

Razavi señaló que una serie de nuevas vulnerabilidades descubiertas en tecnologías especulativas indican defectos fundamentales en su arquitectura. Para compensar estos defectos, se necesitan actualizaciones especiales en el microcódigo del procesador, que se pueden realizar a través de actualizaciones de BIOS o del sistema operativo. Por lo tanto, recomienda que los usuarios instalen inmediatamente una de las últimas actualizaciones acumulativas en sus computadoras para asegurar la seguridad de los datos.